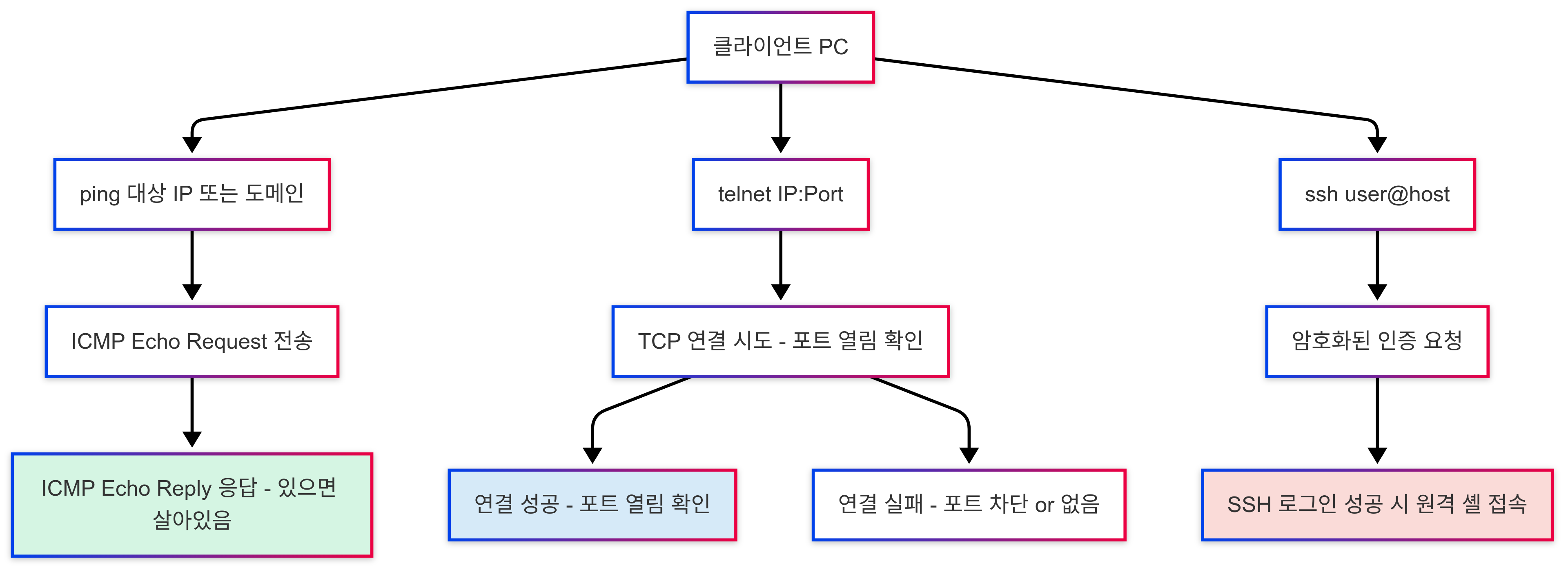

ping"너 살아 있니 ?"대상 IP 또는 도메인이 응답 가능한지(온라인인지) 확인하는 명령어이다.ICMP 프로토콜을 사용한다네트워크 연결 여부를 단순히 확인한다.(양측의 소통이 가능한지 확인하지만 포트까지는 알 수 없다.)응답이 가능하다고 해서 서비스가 정상 작동되고 있는 것은 아니다.방화벽 등의 요인으로 인해 ICMP가 차단되어 ping이 되지 않을 수 있다.명령어 예시ping example.com명령어 결과PING example.com (142.250.206.206): 56 data bytes64 bytes from 142.250.206.206: icmp_seq=0 ttl=115 time=20.4 ms64 bytes from 142.250.206.206: icmp_seq=1 ttl=115 time=..

필자는 리눅스를 취업하고 급하게 쓰게 되면서,외우지 않으려고 노력했다.(사실 찾아쓰는게 제일 확실하기도 하고 내 메모리는 일을 다했다...)어원을 찾아보려고 했고, 어원을 통해 재미난 사실들과 흥미를 일으키기도 했다. 디렉토리 명령어 살펴보기만들기 / 지우기mkdir [option]... ...mkdir pdir mkdir pdir/rmdir [option]... ...부모 디렉토리가 존재하지 않을 경우 당연한 말일 수 있으나 그 아래 하위 디렉토리를 만들 수 없다.부모 디렉토리가 없더라도 한번에 부모와 자식 디렉토리를 한번에 만들어 줄 수 있다 (mkdir -p)삭제 할 때에도 하위 디렉토리가 있다면 삭제가 불가능 하다. 한번에 지우기 위해서는 (rmdir -p) 명령어가 필요하다. mkdir #mak..

파일의 권한리눅스에서 파일의 권한은 다음 세 가지 범주로 나뉜다.사용자의 접근 권한의 구분 : 소유자(user) / 그룹(group) / 그 외(other) ls - l 을 통해 다음과 같은 목록이 표시가 되는데 ,유형 , 권한 , 링크수, 소유자 , 그룹 , 파일크기 , 변경일자 , 이름 의 목록이 출력된다. 읽기쓰기실행읽기쓰기실행읽기쓰기실행rwxrwxrwx421421421777읽기(read, r): 파일 내용을 읽을 수 있음 (값: 4)쓰기(write, w): 파일을 수정할 수 있음 (값: 2)실행(execute, x): 파일을 실행할 수 있음 (값: 1)실행 권한은 속성의 파일이 아니고 디렉토리의 경우 접근 권한을 나타내기도 한다.이 값들을 숫자값으로 표시하게 되면 다음과 같이 합산식으로 표시할 수..

2025.02.02 - [Operation/Linux] - 리눅스, 사용자 정보 확인 리눅스, 사용자 정보 확인/etc각종 설정파일들의 디렉토리로 시스템 전반의 설정파일과 구성파일을 저장하는 곳.사용자 정보 확인 cat /etc/passwd사용자 계정 확인cat /etc/shadow사용자 암호cat /etc/group 사용자 그룹 확인 /etc/paradaonmommy.tistory.com 사용자 추가[sudo] adduser [option] [--home DIR] [--shell SHELL] [--disabled-password] [--disabled-login] . adduser 만 입력하면 할 수 없다고 뜬다.당연한 말로 , 아무나 사용자를 마구 추가하면 안되겠다. 관리자만 추가 할 수 있다.su..

/etc각종 설정파일들의 디렉토리로 시스템 전반의 설정파일과 구성파일을 저장하는 곳.사용자 정보 확인 cat /etc/passwd사용자 계정 확인cat /etc/shadow사용자 암호cat /etc/group 사용자 그룹 확인 /etc/passwd사용자 명패스워드계정 UID계정 GUI - 계정 그룹 id이름home 디렉토리로그인 쉘많은 계정 유형들이 이미 존재한다.웹서비스 같은경우 www-data(5.이름)라는 권한으로 실행되고 , 이렇게 특정 프로세스를 사용하기 위해서는 사용하는 계정 권한을 서비스 어카운트라는 이름으로 부른다.root account로만 사용했던 부분들을 service account 라는 개념을 이해해야 한다.클라우드 서비스는 상당히 많은 다양한 service account 가 존재하..

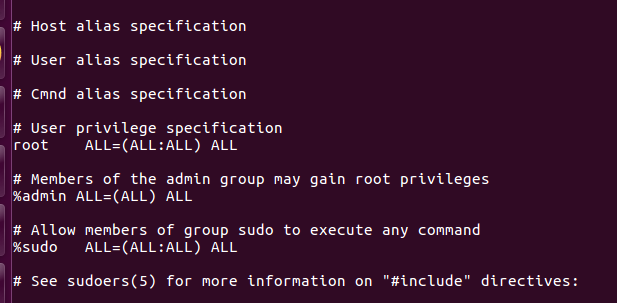

권한의 대여sudosuperuser do 의 준말 → 슈퍼유저의 권한을 수행한다.내가 잠시 슈퍼유저의 권한을 빌러 명령어를 실행하는 것이다.cat /etc/shadow# 허가 거부됨을 확인sudo cat /etc/shadow# file 에 sudo 권한을 빌려 접근이 가능 루트 권한으로 아무 파일이나 들어가게되고 또 생성 , 수정 , 아무 프로세스나 루트 권한으로 실행하고 웹 서비스도 루트 권한으로 실행하고 그러면 웹 취약점으로 루트 권한을 뺴앗기게 되고 시스템을 다 장악당하게 된다.정말 꼭 필요한 상황에서만 사용해야한다.권한을 빌리기 위해 sudo 명령어를 쓰게되는데 문제가 하나 있다.아무나 루트 유저의 권한을 빌려오면 안되기 때문이다.그래서 누가 sudo의 권한을 빌려올 수 있는지에 대한 정책이 필요..